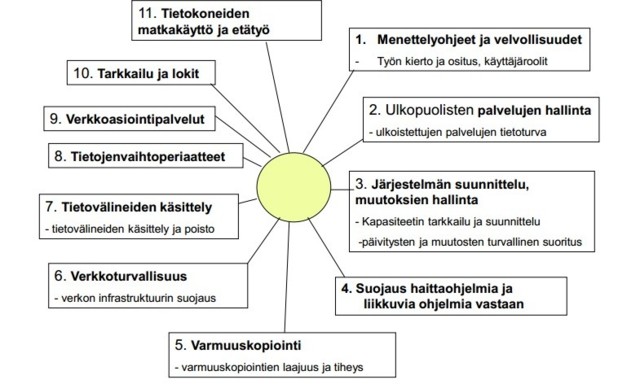

Mitä on käyttö- ja tietoliikenneturvallisuus?

Janne Laine, Juho Latva, Tommi Krogerus Organisaation tietoturva

1.Menettelyohjeet ja velvollisuudet

-Työn kierto ja ositus, käyttäjäroolit

Kirjallisissa operointiohjeissa kuvataan työn kierto ja ositus sekä käyttäjäroolit. Operointiohjeissa olisi hyvä mainita informaation muokkauksen ja käsittelyn ohjeet, varmuuskopionti, poikkeustilanteiden käsittely, tekniset tukiyhteydet, tulosteiden ja tietovälineiden turvallinen hallinta, uudelleenkäynnistysmenettelyt, järjestelmän lokitiedostojen hallinta, muutosten hallinta, muutosten hyväksymisprosessi, miten tehtävät eriytetään, että tapahtuman suorittaja ja hyväksyjä eri henkilöitä, käytetään minimivaltuuksien periaatetta sekä erotetaan kehitys-, testi- ja tuotantoympäristöt.

2. Ulkopuolisten palvelujen hallinta

Käyttö turvallisuudessa tulee myös tarkistaa ulkopuolisten palvelujen tietoturva. Palveluntarjoajaan ei kannata luottaa ilman, että tarkistaa heidän tietoturvaansa. Kannattaa tarkistaa palveluntarjoajan turvallisuussuunnitelma, määrävälein tapahtuvat katselmoinnit ja palveluissa tapahtuvien muutosten käsittely, eli esimerkiksi miten he hoitavat järjestelmän päivitykset.

3. Järjestelmän suunnittelu, muutoksien hallinta

Järjestelmän suunnittelussa tulee ottaa huomioon, että tietokoneella on tarpeeksi kapasiteettia. Tulee myös suunnitella kuinka järjestelmä toipuu ylikuumenemis tilanteessa ja kuinka uudet ohjelmat ajetaan järjestelmään. Sovituista turvallisuus käytännöistä tulee pitää kiinni. Uuden järjestelmän käyttöö otossa on pyrittävä siihen, että tulee minimaalisesti käytös katkoja ja ettei liiketoiminta kärsi. Uutta järjestelmää tulee myös testata, ettei se sitten lamaannu esimerkiksi ruuhka aikoina, eikä se myöskään aiheuta muille järjestelmille ongelmia. Uudesta järjestelmästä tulee myös järjestää koulutus niille jotka sitä tulevat käyttämään. Ennen kaikkea myös järjestelmän helppokäyttöisyys tulee varmistaa.

4. Suojaus haittaohjelmia ja liikkuvia ohjelmia vastaan

Suojautuminen haittaohjelmilta

Haittaohjelmilta voi suojautua kieltämällä luvattomien ohjelmien käyttö. On myös hyvä määrittää säännöt tiedostojen ja ohjelmien lataamiseen ulkopuolisista verkoista. Kriittisten sovellusten tiedostot kannattaa tarkistaa säännöllisesti. Virustorjuntaohjelmisto tulee päivittää säännöllisesti. Kannattaa luoda ohjeet ja vastuut haittaohjelmista raportointiin ja toipumiseen. Liiketoiminnalle on hyvä luoda jatkuvuussuunnitelma haittaohjelmahyökkäysten varalta. Tiedonsaanti viimeisistä haittaohjelmauhkista tulee varmistaa, esimerkiksi postituslistoja ja tietoturvajärjestöjen julkaisuja seuraamalla. Huijausohjelmista kannattaa tiedottaa henkilöstä ja heitä on hyvä kouluttaa tietojenkalastelun ehkäisemiseksi.

Liikkuvat ohjelmat

Liikkuvat ohjelmat kannattaa estää. Liikkuvat ohjelmat tulee ajaa loogisesti eristetyssä ympäristössä. Liikkuvat ohjelmat on hyvä todentaa salakirjoitustekniikoilla (sertifikaatit). Liikkuva ohjelma on ohjelmakoodi, joka siirtyy tietokoneesta toiseen, ajaa itsensä automaattisesti ja suorittaa tietyn toiminnon kokonaan tai lähes ilman käyttäjän osallistumista. Liikkuvat ohjelmistot liittyvät moniin väliohjelmistoihin.

5. Varmuuskopiointi

Varmuuskopioinnissa tulee ottaa huomioon varmuuskopioinnin laajuus, palautuksen ohjeistus, varmuuskopioiden turvallinen säilytys, palautuksen harjoittelu ja varmuuskopiolevyjen salakirjoitus.

6. Verkkoturvallisuus

Verkon käytön turvallisuus tulee varmistaa seuraavilla seikoilla.

-

Etäkäytöstä tulee tehdä selvät ohjeet ja pitää käyttää VPN salausta.

-

Langattoman verkon turvallisuudesta pitää myös huolehtia esimerkiksi kunnollisella salasanalla.

-

Lokitiedostojen käyttö.

-

Tarvittaessa tulee jonkun operoida verkkoa.

-

Salausprotokollien käyttö (TLS , SSH,..).

-

Pitää valvoa myös sitä, että kuka tahansa ei pääse verkkoon käsiksi.

-

Sisäisten verkkojen eriyttäminen esimerkiksi virtuaaliverkko tekniikalla.

7. Tietovälineiden käsittely

Tietovälineiden käsittelyssä ja poistossa tulee ottaa huomioon siirrettävien tietovälineiden hallinta, ulkoisten kiintolevyjen käytön rajoittaminen vain erityistapauksiin, tietovälineiden kirjaaminen, turvamerkintä, kuljetuksen kirjaaminen, tietovälineiden käsittelyohjeet (turvaluokituksen mukaan), tietovälineiden poiston ohjeet esimerkiksi magnetoimalla tai päällekirjoittamalla, jakelulistat kannattaa tarkistaa säännöllisesti, järjestelmädokumentaatiot tulee suojata ja pääsyoikeudet on hyvä rajata suppealle joukolle.

8. Tietojenvaihtoperiaatteet

Organisaatioiden välisen tiedonvaihdon tulisi tapahtua virallisten, tarkoin määriteltyjen vaihtosopimusten mukaisesti. Tällaisessa vaihtosopimuksessa olisi hyvä tulla ilmi mm. seuraavat asiat: Kuinka tiedonsiirrosta ilmoitetaan toiselle osapuolelle, kuinka kuriiri tunnistetaan ja mitä kuriiripalveluja on hyväksyttävää käyttää, käytetäänkö digitaalista allekirjoitusta, kuinka salausavaimia hallinnoidaan ja kuinka luottamuksellinen tieto merkitään.

Näiden sopimusten lisäksi on syytä kouluttaa henkilökuntaa tuntemaan tiedonvaihtoturvallisuuden perusperiaatteet. kuten sähköpostin ja internetin käyttö, langattomien yhteyksien suojaaminen, luottamuksellisten keskusteluiden käyminen puhelimessa, tai julkisella paikalla, sekä liitetiedostojen suojaus.

9. Verkkoasiointipalvelut

Verkkoasiointipalvelujen käytön, johon sisältyvät verkon kautta välitetyt tapahtumat ja sähköposti, vaikutukset turvallisuuteen sekä niiden edellyttämät turvamekanismit tulisi ottaa huomioon. Sähköisesti julkisten järjestelmien kautta julkaistun tiedon eheys ja käytettävyys tulisi myös ottaa huomioon.

10. Tarkkailu ja lokit

Järjestelmää tulee tarkkailla ja pitää lokeja tapahtuvista asioista. Lokeissa tulee näkyy esimerkiksi käyttäjä tiedot ja murtoyritykset.

Lokitiedot tulee myös suojata, ettei kukaan pääse niihin käsiksi. Pääkäyttäjien lokitiedot tulee myös kerätä erikseen. Häiriöistä tulee myös tulla erikseen lokiin merkintä, jotta asia voidaan korjata.

11. Tietokoneiden matkakäyttö ja etätyö

Tietokoneiden matkakäyttöä ja etätyötä varten on hyvä luoda säännöt henkilöstölle. Arkaluontoisia tietoja sisältävät laitteet tulee salata. Organisaation laitteita täytyy pitää silmällä koko ajan. Kuljetettaessa laitteita ne täytyy piilottaa.

Kommentit

Tämän blogin kommentit tarkistetaan ennen julkaisua.